Hosting. Domains. E-Mails. Newsletter. Und das ganze technische Zeugs…

Zunächst wichtige Tipps für clevere Sparfüchse

Sie geben mehrere tausend Euro für eine Geschäfts-Website aus aber sparen dann 5 Euro beim Hosting? Das ist eine clevere Strategie, wenn Sie folgende Szenarien lieben:

- Bei Problemen, deren Lösung Flexibilität und gesunden Menschenverstand erforden, wollen Sie lieber Standard-Textbausteine-Mails lesen und absurde KI-Chats Dialoge führen.

- Sie lieben Käfighaltung? Super, denn ein Consumer-Hoster muss so viele Kunden wie möglich auf seine Server quetschen.

- Sie finden es interessant, wenn Sie auf der Verwaltungsoberfläche nicht mehr zwischen normalen Funktionen und Anzeigenwerbung unterscheiden können.

- Stillschweigende monatliche Kostenerhöhung durch “PHP Extended Support” finden Sie fair und angemessen.

- Sie glauben fest an “das neue verbessertes Benutzererlebnis” wenn ein Zwangsumzug Ihrer E-Mail Konten angekündigt wird?

Schade, das können wir Ihnen leider nicht bieten…

Unsere Hosting-Lösungen sind langweilig

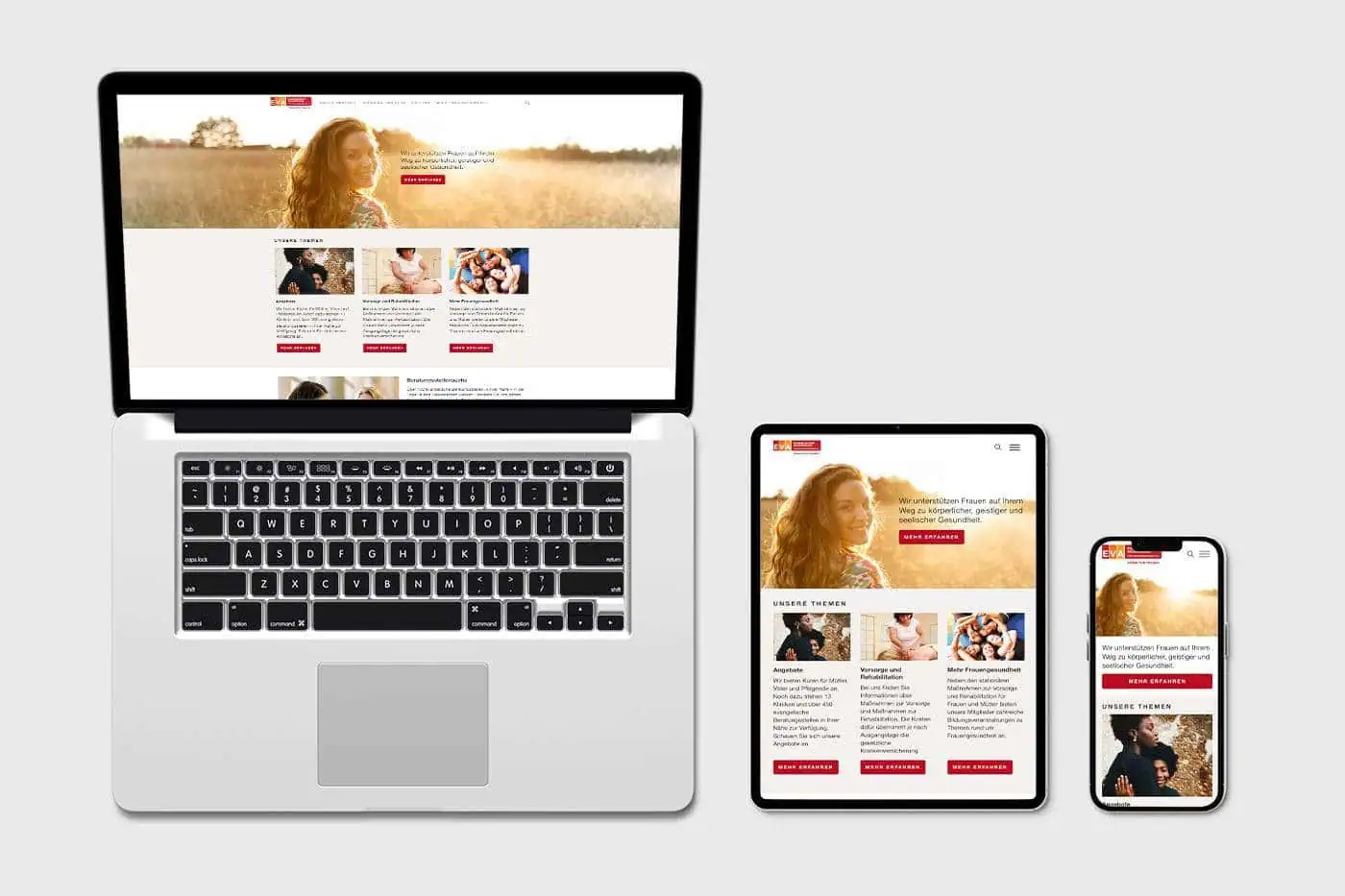

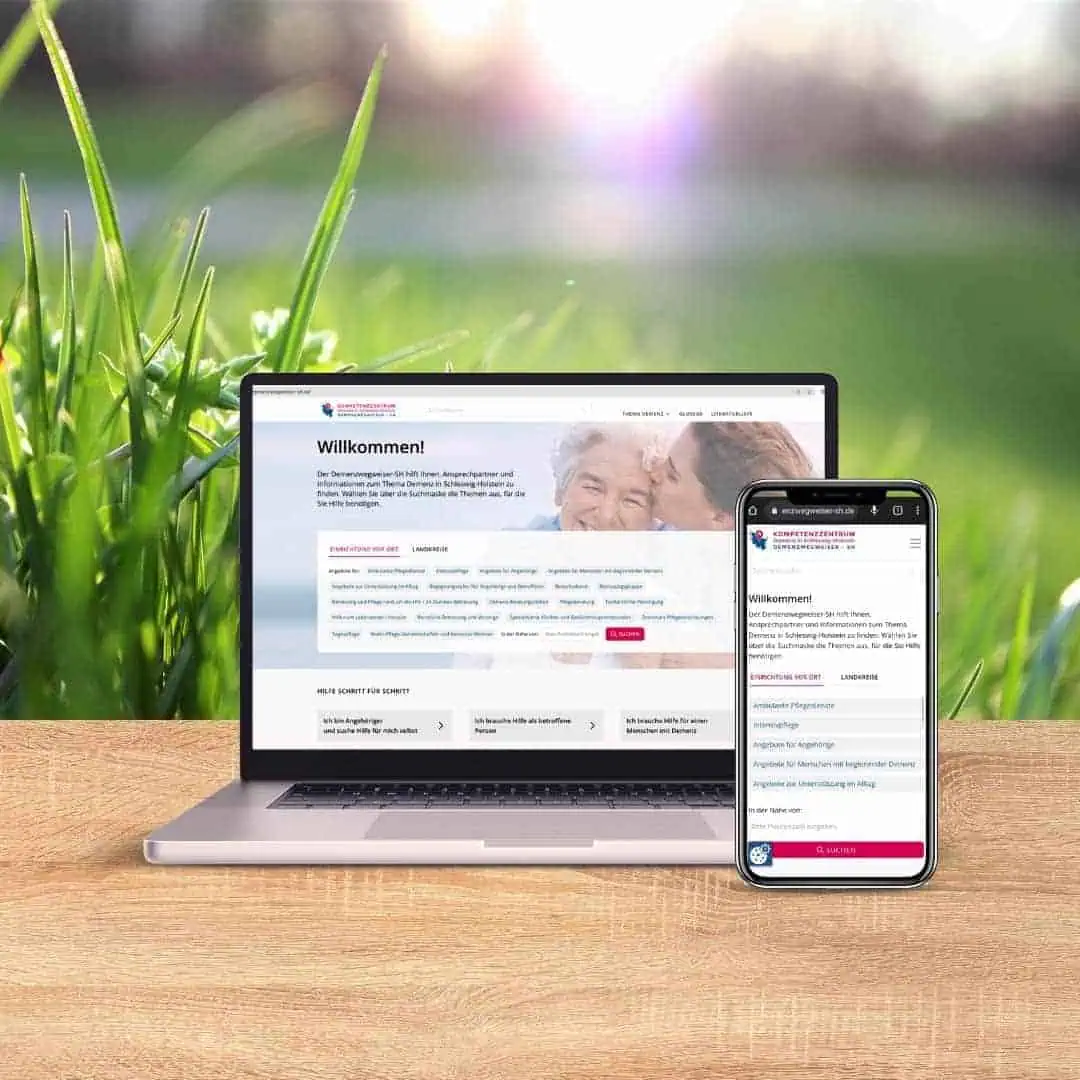

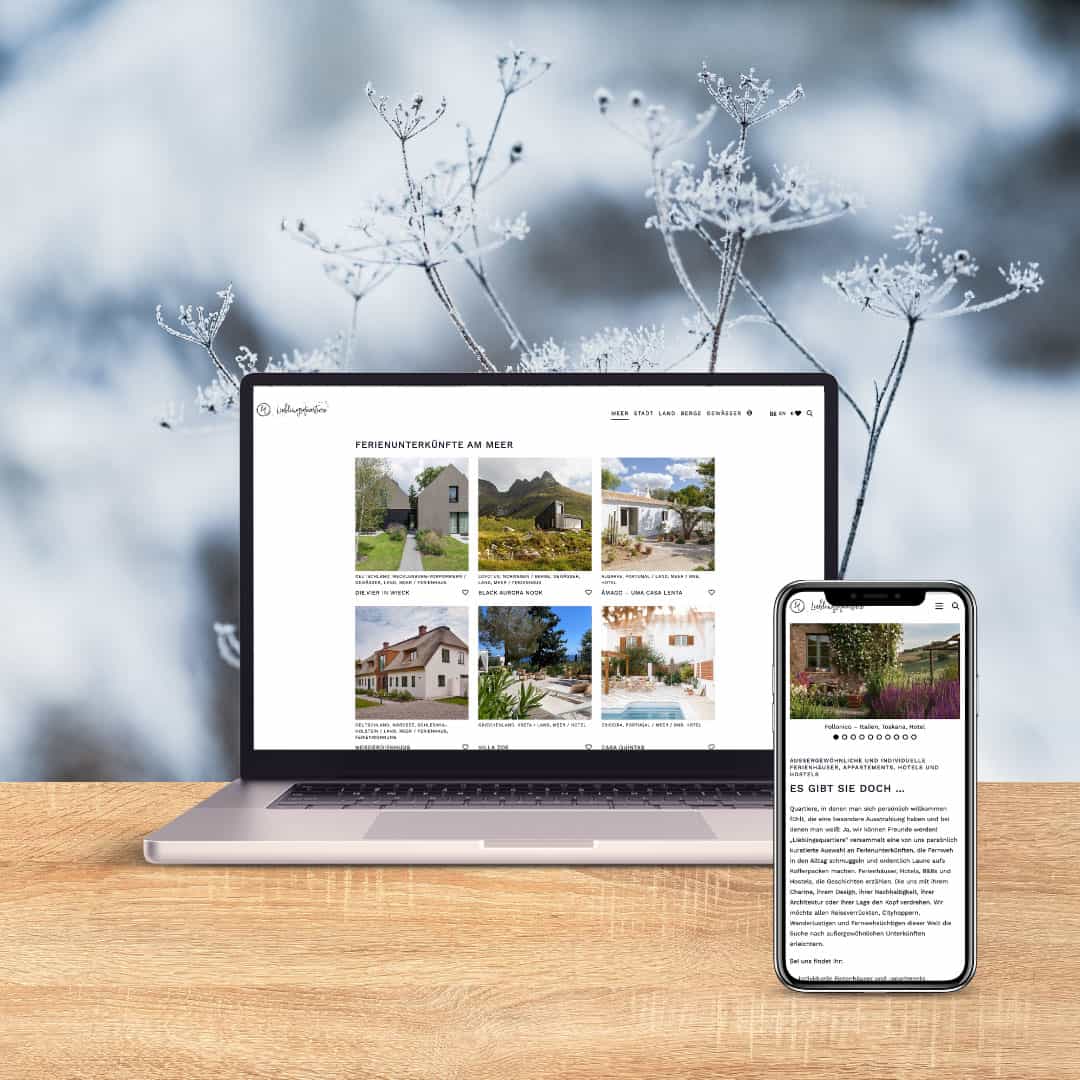

Wir bieten als Reseller maßgeschneiderte Hosting-Lösungen inklusive Service an, so dass Sie sich technisch um nichts kümmern brauchen.

Da wir für Sie die Schnittstelle zwischen technischer Administration und Ihrem Online-Auftritt sind, ist es in unserem eigenen Interesse, dass wir für Sie eine Lösung suchen, die für Ihre Website-Anforderungen optimal funktioniert und für den Fall der Fälle einen ausgezeichneten Support bietet.

Gutes Hosting erkennen Sie daran, dass Sie nichts davon mitbekommen, auch wenn Sie viel Besucher haben.

Leistungen und Preise

Sie erhalten ein individuelles Angebot für das Hosting Ihrer Website. Als Richtlinie zeigen wir Ihnen im folgenden Leistungen / Preis für eine typische Geschäfts-Website inklusive E-Mails:

- Managed Shared Hosting mit garantiert genug Ressourcenfreiraum.

- DSGVO konforme Datenhaltung im Rechenzentrum i. Frankfurt am Main.

- Manuelle Serverwartung 1 x monatlich

- CPU: AMD Ryzen 5700G, 64 GB DDR4, 2x 1 TB SSD, redundante Netzteile, redundantes Netzwerk, 2x 1 Gigabit/s

- Serversoftware: Debian Linux, Webserver: Apache, NginX, Datenbanken: MariaDB, Script: PHP, Ruby, Verwaltung: Plesk-Oberfläche

- Plesk WP-Toolkit für z.B. Staging-Websites

- SSL Zertifikate kostenlos mit Let’s Encrypt

- Datentransfer: unbegrenzt im Fair Use

- Webspace: unbegrenzt im Fair Use

- E-Mails: 20 GByte Speicherplatz gesamt für alle E-Mail Postfächer. Unbegrenzte Weiterleitungen und Aliase im Fair Use.

- Zugänge: Benutzeroberfläche via PLESK, SSH, sFTP

Sicherheit

- Monatlicher Servercheck

- SSL Zertifikat Let’s Encrypt, Automatische Verlängerung

- Website-Firewall

- Fail2Ban IP-Sperre bei verdächtigen Handlungen

30,-

€ pro Monat